DevSecOps-Recruitment-Guide Europa (2026 Leitfaden)

DevSecOps-Recruitment-Guide Europa (2026 Leitfaden)

DevSecOps ist in Europa längst kein „Nice-to-have“ mehr. Für Cloud-native Teams, die Kubernetes betreiben, täglich über CI/CD-Pipelines releasen und unter zunehmender regulatorischer Aufsicht stehen, gilt: Sicherheit muss in die Auslieferung hineindesignt werden – nicht erst nach Incidents nachgerüstet.

Dieser Wandel führt zu einem starken Anstieg von Projekten rund um devsecops recruitment europe und legt zugleich eine Marktrealität offen: Die besten DevSecOps Engineers sind rar, global umkämpft und häufig nicht aktiv auf Jobsuche. Wenn Sie 2026 DevSecOps Engineers in Europa einstellen wollen, brauchen Sie einen Hiring-Plan, der technisch fundiert, compliance-sensibel (NIS2, ISO 27001) und schnell genug ist, um Angebote zu schließen, bevor Gegenangebote eintreffen.

Wenn Ihre Suche Teil eines größeren Security-Organisationsaufbaus ist, starten Sie mit Optimas Pillar-Guide zu Cybersecurity Recruitment in Europe und nutzen Sie anschließend die Roadmap unten, um DevSecOps-Einstellungen mit weniger Risiko zu planen, zu bewerten und erfolgreich abzuschließen.

Was ist DevSecOps?

DevSecOps ist ein Betriebs- und Arbeitsmodell, das Security Engineering, Risikodenken und Sicherheitskontrollen in den gesamten DevOps-Lifecycle integriert – von Design über Build und Deployment bis zum Runtime-Betrieb. Ziel ist es, sichere Auslieferung wiederholbar und messbar zu machen, ohne die Release-Geschwindigkeit zu verlangsamen.

DevOps vs. DevSecOps

DevOps fokussiert sich darauf, Lieferzyklen zu verkürzen und die Zuverlässigkeit durch Automatisierung, Observability und funktionsübergreifende Zusammenarbeit zu erhöhen. DevSecOps behält diese Ziele bei, ergänzt sie jedoch um eine explizite, „engineered“ Security-Dimension:

- Threat Modelling und Secure Design früher im Delivery-Prozess

- Automatisierte Security-Tests direkt in CI/CD-Pipelines

- Standards für sichere Konfigurationen in Cloud und Containern

- Stärkere Identity- und Access-Patterns (oft ausgerichtet an Zero Trust)

- Nachweise für Audit und Compliance – nicht nur „Security-Absicht“

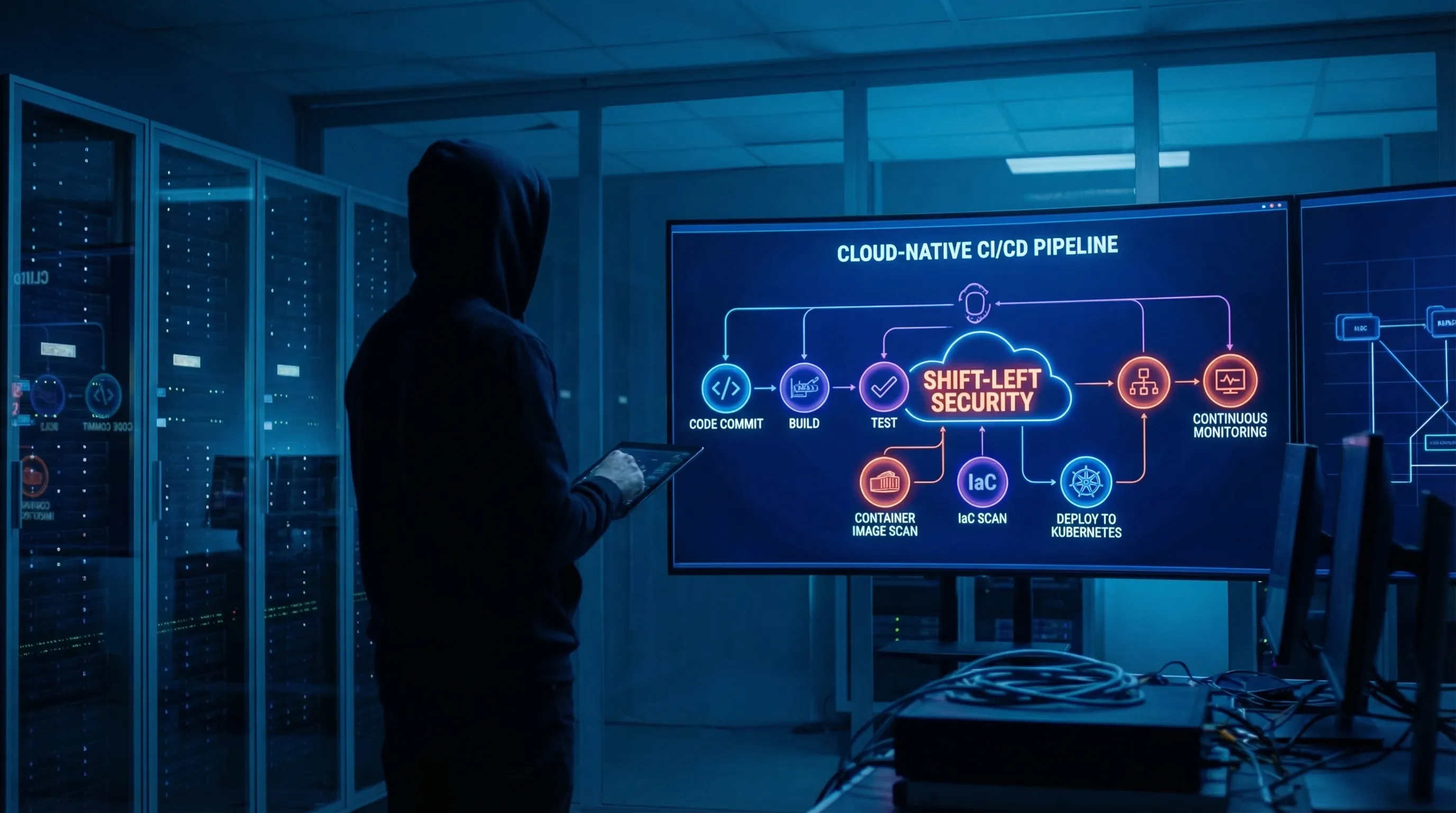

Shift-left Security in der Praxis

„Shift-left Security“ bedeutet, Sicherheitskontrollen und Entscheidungen näher an den Ort zu verlagern, an dem Code- und Infrastrukturänderungen passieren – typischerweise:

- Entwickler erhalten schnelles Feedback über SAST, Dependency Scanning, Secrets Detection und Policy Checks.

- Platform-Teams machen sichere Defaults leicht nutzbar (Golden Pipelines, freigegebene Base Images, IaC-Module).

- Security-Teams definieren Guardrails und Detection und fokussieren sich auf Ausnahmen sowie Hochrisiko-Pfade.

Security integriert in CI/CD-Pipelines

In reifen DevSecOps-Umgebungen werden CI/CD-Pipelines zu einem Governance-Mechanismus. Beispiele:

- Erzwingen signierter Artefakte und Provenance (Supply-Chain-Integrität)

- Scannen von Container-Images vor dem Release

- Scannen von Infrastructure-as-Code-(IaC)-Änderungen vor dem Apply

- Blockieren von Deployments, die Policy-as-Code-Checks nicht bestehen

Strukturierte Zusammenfassung: DevSecOps ist die Weiterentwicklung von DevOps für Cloud-native Auslieferung unter realem Threat-Druck. Es verankert „Shift-left Security“ in CI/CD-Pipelines, sodass Security kontinuierlich, automatisiert und auditierbar wird – statt periodisch und reaktiv.

Warum DevSecOps-Hiring in Europa rasant wächst

Die Nachfrage in Europa wird von einer Mischung aus Architekturwandel, Threat Economics und Compliance-Druck getrieben.

Erstens sind Cloud-native Architekturen für viele Scale-ups und modernisierte Enterprises zum Standard geworden – und das bedeutet meist Container (Docker), Orchestrierung (Kubernetes), IaC sowie die Nutzung von Managed Services über AWS, Azure und GCP hinweg. Die Angriffsfläche ist größer, und das Risiko von Fehlkonfigurationen bleibt dauerhaft bestehen.

Zweitens nehmen Multi-Cloud- und Hybrid-Cloud-Betriebsmodelle zu. Selbst wenn ein Unternehmen „Single Cloud“ behauptet, führen Akquisitionen, regionale Datenanforderungen und Vendor-Constraints oft zu einer Multi-Plattform-Realität. Das vervielfacht die Komplexität von Identity, Policies, Logging und Control-Plane.

Drittens steigen regulatorische Erwartungen. Die NIS2-Richtlinie hat Cyber-Governance weiter nach oben auf die Agenda von Executives gebracht, und viele Organisationen übersetzen diesen Druck in Engineering-Hires – nicht nur in GRC-Hiring. Parallel bleibt ISO 27001 ein gängiges Control-Framework für Kunden und Partner, insbesondere in Enterprise-Sales-Zyklen.

Marktbeobachtungen, die wir 2026 wiederholt sehen:

- Platform-Engineering-Teams sollen „Security Outcomes“ für Shared Infrastructure verantworten – nicht nur Uptime.

- Security-Leads wollen Kontrollen, die auditfähige Nachweise automatisch erzeugen (z. B. Pipeline-Logs, Policy Checks, Change Approvals).

- AI-Workloads und sensible Daten in Cloud-Umgebungen verstärken die Nachfrage nach Cloud Security und DevSecOps – insbesondere rund um Identity und Segmentierung.

Warum DevSecOps-Hiring komplexer ist als klassisches DevOps

DevOps Engineers einzustellen ist in Europa ohnehin schwierig – aber Security-DevOps-Engineer-Hiring ist aus strukturellen Gründen noch schwieriger.

1) Hybride Skill-Anforderungen (DevOps + Security + Cloud)

Ein überzeugender DevSecOps Engineer braucht Tiefe in mindestens zwei Domänen und „Fluency“ über drei hinweg:

- DevOps Delivery: CI/CD, Release Engineering, Reliability, Tooling-Automatisierung

- Cloud Security: IAM, Network Segmentation, Logging, Key Management

- Moderne Infrastruktur: Kubernetes, Docker, IaC, Service-to-Service Identity

Kandidaten, die das End-to-End beherrschen, sind selten – und viele sind bereits in High-Trust-Rollen.

2) Security-first Mindset ist mehr als Tooling

DevSecOps ist nicht „einen Scanner laufen lassen“. Es erfordert Threat Thinking, Secure-by-Default Design und die Fähigkeit, Engineering-Verhalten zu beeinflussen. Sie stellen Urteilskraft genauso ein wie Execution.

3) Begrenzter Senior-Talent-Pool

Europas DevSecOps-Talentmangel ist am sichtbarsten auf Senior-Level: Personen, die sichere Delivery-Systeme über mehrere Teams aufgebaut, reale Incidents gehandhabt und mit CISOs, Auditoren und Platform Leads zusammengearbeitet haben.

4) Zertifikatsvalidierung erzeugt Reibung

Zertifikate können helfen, Basiswissen zu signalisieren (z. B. Cloud-Security-Zertifikate oder Kubernetes Security), sind aber nicht perfekt. Starke Kandidaten haben oft ungleichmäßige Zertifizierungsprofile, und schwächere Kandidaten können „überzertifiziert“ sein. Technische Evidenz bleibt notwendig.

5) Gehaltsinflation und globaler Wettbewerb

DevSecOps-Talent steht stark im Wettbewerb mit US-Firmen, Security-Vendoren und europäischen Enterprises, die unter NIS2 modernisieren. Dadurch steigen Gehaltserwartungen oft schneller als interne Bänder, und Angebote werden häufig grenzüberschreitend verglichen.

Zentrale Skills bei DevSecOps Engineers

Ein hilfreicher Ansatz für DevSecOps-Hiring ist, Skills nach „Control Surface“ zu bewerten: Pipeline, Container, IaC, Cloud-Plattform, Detection und Compliance. Unten finden Sie eine praxisnahe Aufschlüsselung, die sich an realer Delivery-Arbeit orientiert.

CI/CD-Pipeline-Security

Suchen Sie Kandidaten, die Pipelines absichern – nicht nur bauen:

- Secure Build Patterns (ephemere Runner, Least Privilege, Separation of Duties)

- Artefakt-Integrität (Signing, verifizierte Provenance, kontrollierte Registries)

- Policy Gates (was blockieren, was warnen, wie Ausnahmen managen)

- Secrets Management in Pipelines (Rotation, Scanning, Prevention)

Ein starker Kandidat sollte erklären können, wie er verhindert hat, dass „die Pipeline zum Angriffsweg“ wird.

Container-Security (Kubernetes, Docker)

DevSecOps Engineers in containerisierten Umgebungen sollten verstehen:

- Kubernetes RBAC, Admission Control und Workload Identity

- Image Hardening, minimale Base Images, Vulnerability Management

- Runtime Controls (was monitoren, was blocken, wie alerten)

- Cluster- und Control-Plane-Risiken (Fehlkonfigurationen, exponierte Dashboards usw.)

Erwarten Sie konkrete Antworten: Namespaces, Network Policies, Pod-Security-Kontrollen und wie sie die Blast Radius reduzieren.

Infrastructure as Code (Terraform, CloudFormation)

IaC ist der Punkt, an dem Fehlkonfigurationsrisiko systemisch wird. Prüfen Sie, ob der Kandidat:

- Wiederverwendbare, sichere Module und Guardrails bauen kann

- Policy-as-Code implementiert (z. B. OPA-ähnliche Checks)

- Scanning in PR-Workflows integriert

- Drift und Change Control managt, ohne Delivery zu verlangsamen

Er/sie sollte sich wohl dabei fühlen, echte Terraform-Diffs zu reviewen und Risiken zu erklären.

Cloud-Plattform-Security (AWS, Azure, GCP)

Da die meisten DevSecOps-Rollen faktisch cloud security devsecops recruitment-Rollen sind, verifizieren Sie Platform-Layer-Kompetenz:

- IAM-Design-Patterns (rollenbasierter Zugriff, kurzlebige Credentials, Federation)

- Network Controls (Segmentierung, Private Endpoints, Egress Control)

- Logging- und Monitoring-Baselines (Control-Plane-Logs, Audit Trails)

- Key Management und Verschlüsselungs-Patterns

Fragen Sie, wie Zero-Trust-Prinzipien in Cloud-Architektur umgesetzt werden – jenseits von Schlagwörtern.

Vulnerability Scanning und Automatisierung

Tool-Kenntnis ist relevant, aber das größere Signal ist Automatisierungs- und Triage-Reife:

- Wie Findings dedupliziert, priorisiert und geroutet werden

- SLAs für Remediation und Governance von Ausnahmen

- Vorgehen bei Dependency- und Supply-Chain-Scanning

- Automatisierung, die „Alert Fatigue“ vermeidet und gleichzeitig Outcomes verbessert

Compliance-Integration (NIS2, ISO 27001)

2026 sollen DevSecOps Engineers Compliance-Anforderungen häufig in Engineering-Evidence übersetzen:

- Mapping von Controls auf Pipeline-Checks und Logs

- Auditfreundliche Artefakt-Trails (wer hat was wann und warum geändert)

- Segregation of Duties und Access Controls

- Secure-SDLC-Anforderungen

Hier wird DevSecOps zum Multiplikator für Information-Security-Services und Customer Trust.

DevSecOps-Gehaltsbenchmarks in Europa (Überblick 2026)

DevSecOps-Vergütung variiert stark nach Seniorität, Cloud-Tiefe und danach, ob die Rolle platform-driven oder security-driven ist. Die folgenden Spannen sind indikative Base-Salary-Niveaus für Budgetierung 2026, exklusive Bonus und Equity (die in Startups erheblich sein können).

Senioritäts-Spannen (Grundgehalt)

- Junior DevSecOps / Security-affiner DevOps (0 bis 2 Jahre relevante Erfahrung): 55.000 € bis 80.000 € (oder 45.000 £ bis 70.000 £ im UK)

- Mid-Level DevSecOps Engineer (3 bis 5 Jahre): 80.000 € bis 115.000 € (oder 70.000 £ bis 105.000 £)

- Senior DevSecOps Engineer / Lead (6+ Jahre, verantwortet Pipeline- und Cloud-Security-Design): 115.000 € bis 160.000 €+ (oder 105.000 £ bis 150.000 £+)

Deutschland vs. UK vs. Niederlande

- Deutschland: starke Nachfrage aus regulierten Branchen und industrieller Cloud-Migration. Senior-Profile liegen je nach Standort und Scope häufig im Band von 120.000 € bis 165.000 €+.

- UK: London bleibt hochkompetitiv. Senior-Grundgehälter erreichen häufig 120.000 £ bis 150.000 £+ für echte Hybrid-Profile.

- Niederlande: starke Cloud- und Security-Cluster rund um Amsterdam, Utrecht, Eindhoven. Senior-Grundgehälter landen oft bei 110.000 € bis 155.000 €+, mit Aufschlägen für tiefe Kubernetes-Security oder Cloud-Identity-Expertise.

Für Deutschland-spezifische Budgetierung nutzen Sie Optimas Cybersecurity Gehaltsleitfaden Deutschland 2026 als breiteren Referenzpunkt über Cloud Security, DevSecOps, SOC und GRC.

Startup- vs. Enterprise-Vergütung

- Startups und Scale-ups bieten ggf. niedrigere Base, dafür stärkere Equity und breiteren Scope (Aufbau von Grund auf, hohe Autonomie).

- Enterprises bieten oft stärkere Benefits, mehr Stabilität und teils höhere Base für Senior Hires – dafür engeren Scope und mehr Governance-Overhead.

Einfluss von Remote-Gehältern

Remote Hiring kann den Talent-Pool erweitern, reduziert die Kosten für hochkalibrige DevSecOps-Profile jedoch nicht automatisch. Top-Kandidaten preisen gegen globale Opportunities – insbesondere, wenn sie AWS-, Azure- oder GCP-Tiefe plus nachgewiesene Kubernetes-Security mitbringen.

Häufige Herausforderungen im DevSecOps Hiring

Die meisten gescheiterten DevSecOps-Suchen liegen nicht an „zu wenigen Bewerbern“. Sie scheitern, weil Rollendefinition, Evaluation und Closing-Mechanik nicht für einen knappen Hybridmarkt gebaut sind.

Komplexität der technischen Bewertung

Generische DevOps-Interviews verfehlen Security-Judgement; generische Security-Interviews verfehlen Delivery-Fähigkeit. Sie brauchen Evidenz, dass der Kandidat CI/CD-Pipelines, Container und Cloud Controls unter realen Engineering-Bedingungen absichern kann.

Fehlalignment zwischen DevOps- und Security-Teams

Wenn DevOps Geschwindigkeit will und Security „Gates“, spüren Kandidaten interne Spannungen. Starke DevSecOps Engineers meiden Umgebungen, in denen sie ohne Executive Support zum „Pipeline-Polizisten“ werden.

Lange Hiring-Zyklen

Hybrid-Talent wartet nicht. Wenn Ihr Prozess 6 bis 10 Wochen dauert, enden Sie häufig mit Dropouts in späten Phasen, Gegenangeboten oder „wir mögen sie, aber brauchen noch eine Runde“.

Gegenangebote und Retention-Risiko

DevSecOps Engineers erhalten häufig Retention Offers, weil sie institutionelles Wissen zu Pipeline-Design und Cloud Controls halten. Planen Sie Gegenangebote früh ein – mit überzeugendem Scope und einem klaren Offer-Prozess.

Cross-border Employment Challenges

Grenzüberschreitendes Recruiting bringt echte Reibung: lokale Verträge, Steuer- und Payroll-Modelle, Data-Access-Constraints und Erwartungen an Background Screening. Das ist lösbar – aber muss früh adressiert werden, nicht erst nach dem Final Interview.

Für eine angrenzende Perspektive auf den breiteren Cloud-Security-Markt siehe Optimas Cloud security hiring trends in Europe.

So strukturieren Sie eine DevSecOps-Hiring-Strategie

Unten finden Sie eine entscheidungsreife Struktur, die Sie als DevSecOps-Hiring-Guide für Europa nutzen können. Sie ist darauf ausgelegt, Time-to-hire zu reduzieren, ohne die Security-Latte zu senken.

Cloud-Risikoprofil definieren

Starten Sie mit Ihrer Risiko-Realität, nicht mit einer generischen Job Description:

- Welche Cloud-Plattformen (AWS, Azure, GCP) sind im Scope, und welche Services sind mission-critical?

- Schützen Sie primär Identity, Network, Build-Systeme, Production Runtime – oder alles zusammen?

- Brauchen Sie Hardening und Prevention oder Detection und Response – oder beides?

Das sollte in einer einseitigen „Risk and Control Charter“ münden, auf die Kandidaten reagieren können. Es verhindert außerdem, dass Sie einen Tool-Operator einstellen, obwohl Sie eigentlich einen Architektur-Level-Engineer benötigen.

DevOps- & Security-Stakeholder ausrichten

Behandeln Sie dies als funktionsübergreifenden Hire mit geteilter Ownership:

- Legen Sie fest, wer die Pipeline verantwortet, wer Policies besitzt und wie Ausnahmen gehandhabt werden.

- Entscheiden Sie, wo DevSecOps organisatorisch verankert ist (Platform Team, Security Engineering oder Hybridmodell).

- Richten Sie sich auf Metriken aus (Deployment Frequency plus Security Outcomes wie Vulnerability-SLAs und Policy-Compliance-Raten).

Hier verbinden Sie Hiring außerdem mit NIS2- und ISO-27001-Evidence-Anforderungen. Wenn Sie eine tiefere Compliance-Perspektive brauchen, sehen Sie Optimas Analyse zur Auswirkung der NIS2-Richtlinie auf Cybersecurity Hiring.

Technische Evaluation standardisieren

Sie brauchen eine wiederholbare Bewertung, die vergleichbare Evidenz über Kandidaten hinweg erzeugt. Eine starke Struktur ist:

- Ein kurzes Technical Screening mit Fokus auf Cloud-Security-Fundamentals und CI/CD-Security

- Eine Work-Sample-Aufgabe, die Ihre Umgebung spiegelt (z. B. Terraform-Change reviewen plus Pipeline-Gates vorschlagen)

- Ein Systems Interview zu Kubernetes und Runtime Controls

- Ein Stakeholder Interview zur Bewertung von Einfluss, Collaboration und Security Mindset

Halten Sie das Work Sample klar begrenzt (60 bis 90 Minuten) und besprechen Sie es live. Ziel ist nicht kostenlose Arbeit, sondern entscheidungsfähige Evidenz.

Vergütung an die Marktrealität anpassen

Bevor Sie die Suche starten:

- Benchmarken Sie Ihr Band gegen das Senioritätslevel, das Sie tatsächlich brauchen.

- Entscheiden Sie Ihre Position zu Remote-Flexibilität und ob cross-border Hiring möglich ist.

- Definieren Sie, was Sie tauschen können (Scope, Autonomie, Learning Budget, Equity, Bonus), wenn Ihr Base-Salary-Cap fix ist.

Wenn Sie nur „DevOps-Raten“ für eine DevSecOps-Rolle zahlen, verlieren Sie entweder starke Kandidaten – oder stellen jemanden ein, der keine Security Outcomes verantworten kann.

Time-to-hire durch spezialisiertes Recruiting reduzieren

In einem dünnen Markt ist Geschwindigkeit Strategie – aber es muss disziplinierte Geschwindigkeit sein. Spezialisten können Time-to-hire reduzieren durch:

- Mapping von passivem Talent in Europa, inklusive Kandidaten, die nicht auf Anzeigen reagieren

- Vorqualifizierung hybrider Fähigkeiten mit rollenrelevanter technischer Tiefe

- Cross-border Recruiting mit realistischem Blick auf lokale Erwartungen

- Management von Offer-Dynamik, Gegenangeboten und Start-Date-Risiken

Der praktische Wert ist nicht „mehr CVs“, sondern eine engere Shortlist mit höherer Evidenzdichte und weniger Überraschungen in späten Phasen.

Recruitment Agency vs. In-house Hiring für DevSecOps-Rollen

In-house Hiring kann gut funktionieren, wenn Sie eine starke Employer Brand, interne Sourcing-Kapazität und die Fähigkeit haben, schnelle Technical-Assessment-Loops zu fahren. Das ist oft die richtige Wahl für wiederholbares Mid-Level Hiring, bei dem der Talent-Pool über Inbound-Kanäle erreichbar ist.

Ein spezialisierter Recruiting-Partner wird wertvoller, wenn die Rolle business-kritisch ist und der Markt dünn:

- Zugang zu passivem Talent: Viele Senior DevSecOps Engineers bewerben sich nicht auf Anzeigen, sondern wechseln über Trusted Networks.

- Cross-border Sourcing: Wenn Sie außerhalb Ihrer aktuellen Entity-Footprint einstellen müssen, brauchen Sie Reichweite plus praktisches Know-how zu grenzüberschreitenden Constraints.

- Leadership-Level-Hires: Head of DevSecOps, Platform Security Lead oder Senior Cloud Security Engineering erfordern oft vertrauliches Market Mapping.

- Vertrauliches Hiring: wenn interne Veränderung, Incident Recovery oder ein Transformationsprogramm Diskretion benötigt.

- Speed: Agenturen können Zeit in Sourcing und Erstqualifizierung komprimieren, besonders wenn interne Teams ausgelastet sind.

Die Entscheidung ist nicht ideologisch. Es ist eine ROI-Frage: Was kostet es, Cloud-Security-Gaps ein weiteres Quartal offen zu lassen – oder Product Delivery zu verlangsamen, weil Security Controls nicht industrialisiert sind?

Häufig gestellte Fragen (mindestens 6)

Was macht ein DevSecOps Engineer? Ein DevSecOps Engineer verankert Sicherheit im Software-Delivery-Lifecycle. Praktisch bedeutet das: sichere CI/CD-Pipelines bauen, automatisierte Tests integrieren (Code, Dependencies, Container, IaC), sichere Defaults für Cloud-Plattformen setzen und Visibility über Logging und Monitoring verbessern. Sie arbeiten oft eng mit Platform-Teams, Entwicklern und Security Leadership zusammen, um Policy Gates und den Umgang mit Ausnahmen zu definieren. Die besten DevSecOps Engineers prägen zudem Verhalten: Sie machen sichere Auslieferung zum einfachsten Weg – statt auf manuelle Freigaben zu setzen.

Ist DevSecOps in Europa stark nachgefragt? Ja. Nachfrage wird durch Cloud-native Adoption (Kubernetes, Docker, IaC), Multi-Cloud-Komplexität und Board-level Risk Pressure getrieben. 2026 stärken viele europäische Organisationen außerdem Security Governance und Engineering Evidence – u. a. wegen Frameworks wie ISO 27001 und den operativen Erwartungen im Zusammenhang mit NIS2. Diese Kombination erhöht die Nachfrage nach Engineers, die schnell und sicher ausliefern können. Das Ergebnis ist ein anhaltender DevSecOps-Talentmangel – insbesondere bei Senior-Profilen, die Secure Delivery über mehrere Teams skaliert haben.

Wie viel verdienen DevSecOps Engineers in Europa? Die Vergütung hängt vom Scope (Pipeline Security vs. Platform Security), der Cloud-Tiefe (AWS, Azure, GCP) und der Seniorität ab. Als Budget-Baseline liegen Junior-Profile häufig bei 55.000 € bis 80.000 €, Mid-Level bei 80.000 € bis 115.000 € und Senior-Rollen oft bei 115.000 € bis 160.000 €+ (im UK können Senior-Rollen in kompetitiven Märkten 120.000 £ bis 150.000 £+ erreichen). Equity und Boni können die Total Compensation in Startups deutlich verändern. Remote Work erweitert Optionen, aber Top-Hybrid-Profile preisen weiterhin gegen globale Nachfrage.

Warum ist DevSecOps Hiring schwierig? Es ist schwierig, weil die Rolle wirklich hybrid ist. Viele DevOps Engineers haben begrenzte Security-Tiefe, und viele Security Engineers haben begrenzte Delivery- und Automatisierungs-Tiefe. Außerdem erfordert DevSecOps Urteilskraft unter Druck: Vulnerabilities priorisieren, Guardrails entwerfen, die Developer Velocity nicht brechen, und auditfähige Evidenz erzeugen. Senior-Kandidaten werden stark gehalten, weil sie kritische Systeme und Security Controls kennen. Schließlich erhöhen lange Hiring-Zyklen die Wahrscheinlichkeit von Gegenangeboten und Dropouts in späten Phasen.

Brauchen Unternehmen spezialisierte Recruiter für DevSecOps? Nicht immer – aber spezialisierte Unterstützung ist wertvoll, wenn der Hire business-kritisch, senior oder cross-border ist. Ein spezialisierter Recruiter kann passive Kandidaten market-mappen, das hybride Skill-Set präziser vorqualifizieren und Offer-Dynamiken in einem kompetitiven Gehaltsumfeld steuern. Außerdem hilft er, die Rolle so zu schärfen, dass sie für die richtigen Profile attraktiv ist (Scope, Autonomie, Risk Mandate) und reduziert Time-to-hire durch eine disziplinierte Shortlist. Für viele CTOs und CISOs ist das Ziel Risikoreduktion und Delivery-Kontinuität – nicht nur das Besetzen einer Vakanz.

Wie lange dauert es, DevSecOps Engineers in Europa einzustellen? Timelines variieren, aber DevSecOps-Rollen dauern häufig länger als Standard-DevOps-Positionen, weil die Bewertung Cloud Security, Pipeline-Design und Collaboration Skills abdecken muss. Mit einem straffen Prozess und marktgerechter Vergütung erreichen Sie oft in 3 bis 5 Wochen die Offer-Phase. Wenn Stakeholder nicht aligned sind oder Interviews unstrukturiert laufen, driftet die Suche auf 8+ Wochen und verliert Kandidaten an Gegenangebote. Die größte beeinflussbare Variable ist Entscheidungsgeschwindigkeit – gepaart mit evidenzbasierter Evaluation.

Fazit

DevSecOps ist in Europa zu einer strategischen Hiring-Priorität geworden, weil moderne Delivery-Stacks (CI/CD-Pipelines, Kubernetes, Docker, IaC, Multi-Cloud) eine Security Surface Area schaffen, die sich nicht allein durch Policies kontrollieren lässt. 2026 treiben regulatorischer Druck wie NIS2-Erwartungen sowie laufende, ISO-27001-getriebene Kundenanforderungen Organisationen in Richtung Security, die kontinuierlich, automatisiert und auditierbar ist.

Die Herausforderung: DevSecOps Hiring ist strukturell komplex. Sie rekrutieren ein seltenes Hybrid-Profil in Zeiten von Cybersecurity-Talentknappheit und Gehaltswettbewerb – oft während Sie gleichzeitig Time-to-hire reduzieren wollen.

Wenn Sie einen Hiring-Plan wollen, der auf Risk Exposure, technischer Evidenz und den Realitäten grenzüberschreitenden Recruitings basiert, kann Optima Search Europe Market Mapping und strukturierte Suche für DevSecOps- und Cloud-Security-Rollen in ganz Europa unterstützen. Erfahren Sie mehr über den Guide Cybersecurity Recruitment in Europe oder sprechen Sie mit dem Team, um ein Role Brief und aktuelle Marktbedingungen zu besprechen.