Guide du recrutement DevSecOps en Europe

Guide du recrutement DevSecOps en Europe (Guide 2026)

Le DevSecOps n’est plus une capacité « sympa à avoir » en Europe. Pour les équipes cloud-native qui exploitent Kubernetes, livrent au quotidien via des pipelines CI/CD et opèrent sous une pression réglementaire croissante, la sécurité doit être conçue dans la livraison, et non ajoutée après coup à la suite d’incidents.

Ce changement entraîne une forte hausse des projets de recrutement devsecops en europe, et met aussi en lumière une réalité du marché : les meilleurs ingénieurs DevSecOps sont rares, en concurrence mondiale, et souvent pas activement en recherche. Si vous cherchez à recruter des ingénieurs DevSecOps en Europe en 2026, il vous faut un plan de recrutement technique, conscient des enjeux de conformité (NIS2, ISO 27001) et suffisamment rapide pour conclure avant l’arrivée des contre-offres.

Si votre recherche s’inscrit dans une construction plus large de l’organisation sécurité, commencez par le guide pilier d’Optima sur le recrutement en cybersécurité en Europe, puis utilisez la feuille de route ci-dessous pour cadrer, évaluer et finaliser vos recrutements DevSecOps avec moins de risques.

Qu’est-ce que le DevSecOps ?

Le DevSecOps est un modèle opérationnel qui intègre l’ingénierie sécurité, la réflexion orientée risque et les contrôles de sécurité dans le cycle de vie DevOps, de la conception au build, au déploiement et à l’exécution (runtime). L’objectif est de rendre la livraison sécurisée reproductible et mesurable, sans ralentir la vélocité de mise en production.

DevOps vs DevSecOps

Le DevOps vise à raccourcir les cycles de livraison et à augmenter la fiabilité via l’automatisation, l’observabilité et la collaboration transverse. Le DevSecOps conserve ces objectifs, mais ajoute une dimension sécurité explicite et « conçue » :

- Modélisation des menaces (threat modelling) et conception sécurisée plus tôt dans la livraison

- Tests de sécurité automatisés intégrés aux pipelines CI/CD

- Standards de configuration sécurisée pour le cloud et les conteneurs

- Modèles d’identité et d’accès plus robustes (souvent alignés sur le Zero Trust)

- Éléments de preuve pour l’audit et la conformité, pas seulement une « intention sécurité »

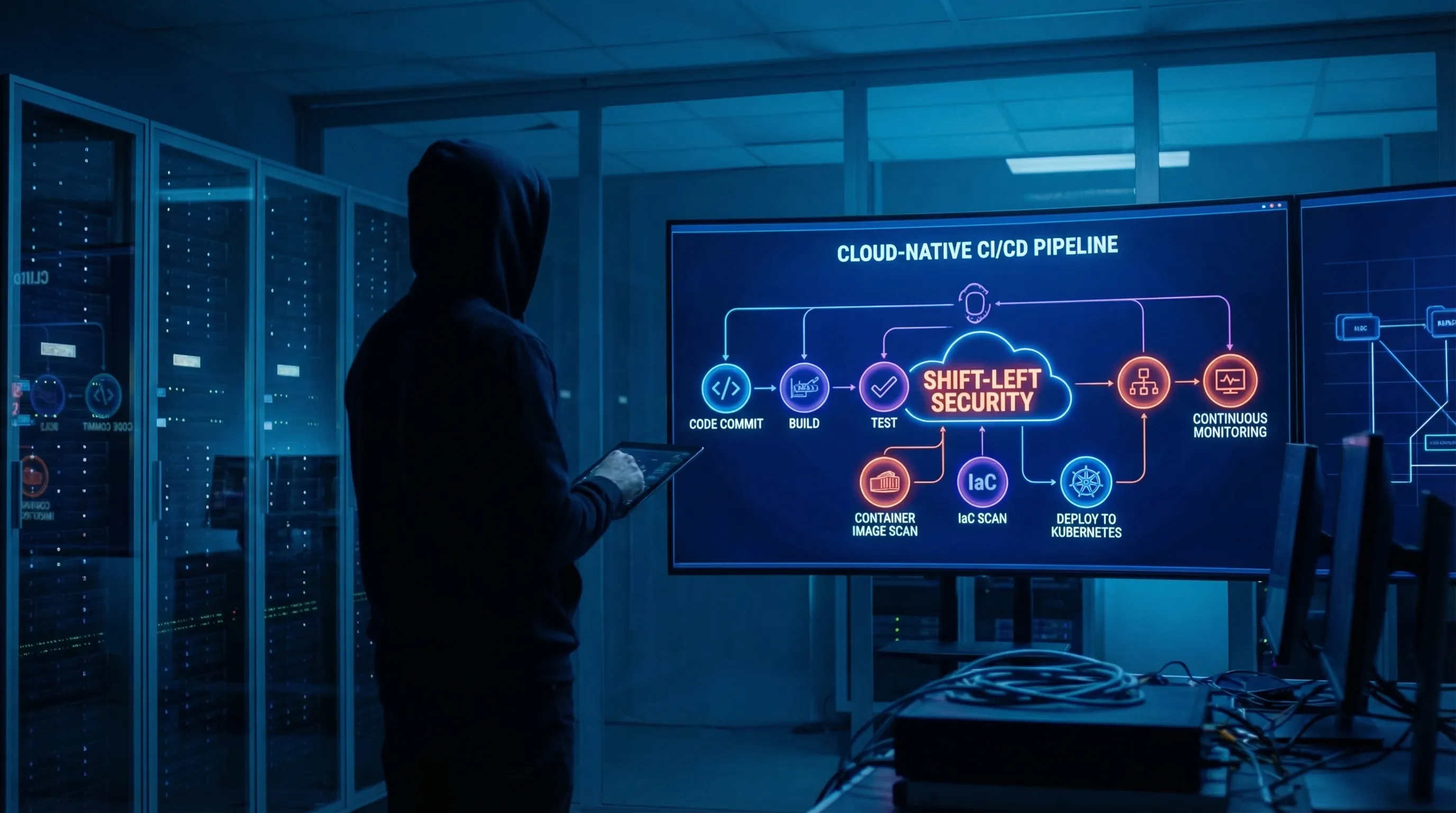

Le shift-left security en pratique

Le « shift-left security » consiste à déplacer les contrôles et points de décision sécurité au plus près des changements de code et d’infrastructure, typiquement :

- Les développeurs obtiennent un retour rapide via SAST, scan des dépendances, détection de secrets et contrôles de politiques.

- Les équipes plateforme rendent les défauts sécurisés faciles (pipelines “golden”, images de base approuvées, modules IaC).

- Les équipes sécurité définissent des garde-fous et la détection, et se concentrent sur les exceptions et les parcours à haut risque.

Sécurité intégrée aux pipelines CI/CD

Dans les environnements DevSecOps matures, les pipelines CI/CD deviennent un mécanisme de gouvernance. Exemples :

- Imposer des artefacts signés et une provenance vérifiable (intégrité de la supply chain)

- Scanner les images de conteneur avant release

- Scanner les changements Infrastructure as Code (IaC) avant application

- Bloquer les déploiements qui échouent aux contrôles policy-as-code

Résumé structuré : le DevSecOps est l’évolution du DevOps pour la livraison cloud-native sous une réelle pression de menace. Il intègre le « shift-left security » dans les pipelines CI/CD afin que la sécurité devienne continue, automatisée et audit-able, plutôt que périodique et réactive.

Pourquoi le recrutement DevSecOps augmente rapidement en Europe

La demande européenne est portée par un mix de changements d’architecture, d’économie de la menace et de pression de conformité.

D’abord, les architectures cloud-native sont devenues la norme pour de nombreuses scale-ups et entreprises modernisées. Cela implique généralement des conteneurs (Docker), de l’orchestration (Kubernetes), de l’IaC et une dépendance à des services managés sur AWS, Azure et GCP. La surface d’attaque s’élargit et le risque de mauvaise configuration reste constant.

Ensuite, les opérations multi-cloud et hybrid-cloud augmentent. Même lorsqu’une entreprise se dit « mono-cloud », les acquisitions, les exigences régionales de données et les contraintes fournisseurs créent souvent une réalité multi-plateforme. Cela multiplie la complexité sur l’identité, les politiques, la journalisation et les plans de contrôle.

Enfin, les attentes réglementaires montent. La directive NIS2 a placé la gouvernance cyber plus haut dans les priorités des dirigeants, et beaucoup d’organisations traduisent cette pression en recrutements d’ingénierie, pas uniquement en recrutements GRC. En parallèle, l’ISO 27001 reste un référentiel courant pour les acheteurs et partenaires, notamment dans les cycles de vente enterprise.

Observations marché que nous voyons régulièrement en 2026 :

- Les équipes d’ingénierie plateforme doivent « posséder des résultats sécurité » pour l’infrastructure partagée, pas uniquement la disponibilité.

- Les leaders sécurité veulent des contrôles qui génèrent automatiquement des preuves prêtes pour l’audit (par exemple, logs de pipeline, contrôles de politiques, validations de changements).

- Les charges de travail IA et les données sensibles dans le cloud amplifient la demande en sécurité cloud et en DevSecOps, notamment autour de l’identité et de la segmentation.

Pourquoi le recrutement DevSecOps est plus complexe que le DevOps traditionnel

Recruter des ingénieurs DevOps est déjà difficile en Europe, mais le recrutement d’ingénieurs DevOps orientés sécurité l’est davantage pour des raisons structurelles.

1) Exigences de compétences hybrides (DevOps + Sécurité + Cloud)

Un ingénieur DevSecOps crédible doit avoir de la profondeur dans au moins deux domaines et être à l’aise sur trois :

- Delivery DevOps : CI/CD, release engineering, fiabilité, automatisation des outils

- Sécurité cloud : IAM, segmentation réseau, logs, gestion des clés

- Infrastructure moderne : Kubernetes, Docker, IaC, identité service-à-service

Les profils capables de couvrir cela de bout en bout sont rares, et beaucoup occupent déjà des postes à haut niveau de confiance.

2) La mentalité « security-first » n’est pas qu’une question d’outils

Le DevSecOps ne consiste pas à « lancer un scanner ». Il exige une réflexion menaces, une conception secure-by-default, et la capacité d’influencer les comportements d’ingénierie. Vous recrutez autant du jugement que de l’exécution.

3) Un vivier limité de profils seniors

La pénurie DevSecOps en Europe est la plus visible au niveau senior : des personnes qui ont construit des systèmes de livraison sécurisée à l’échelle, géré de vrais incidents, et savent travailler avec des RSSI/CISO, des auditeurs et des responsables plateforme.

4) La validation par certification ajoute de la friction

Les certifications peuvent signaler un socle de connaissances (par ex. certifs sécurité cloud ou sécurité Kubernetes), mais elles restent imparfaites. Les bons candidats ont souvent des parcours de certification inégaux, et des candidats plus faibles peuvent être « sur-certifiés ». Il faut donc des preuves techniques.

5) Inflation salariale et concurrence mondiale

Le talent DevSecOps est fortement disputé par des entreprises américaines, des éditeurs sécurité et des grandes entreprises européennes qui se modernisent sous NIS2. En conséquence, les attentes salariales peuvent augmenter plus vite que les grilles internes, et les offres sont souvent comparées au-delà des frontières.

Compétences clés à rechercher chez des ingénieurs DevSecOps

Une façon efficace de piloter un recrutement DevSecOps est d’évaluer les compétences par « surface de contrôle » : pipeline, conteneurs, IaC, plateforme cloud, détection et conformité. Voici une décomposition pratique alignée sur le travail réel de delivery.

Sécurité des pipelines CI/CD

Recherchez des candidats capables de sécuriser des pipelines, pas seulement de les construire :

- Modèles de build sécurisés (runners éphémères, moindre privilège, séparation des tâches)

- Intégrité des artefacts (signature, provenance vérifiée, registries contrôlés)

- Portes de politique (quoi bloquer, quoi mettre en warning, comment gérer les exceptions)

- Gestion des secrets dans les pipelines (rotation, scan, prévention)

Un bon candidat doit pouvoir expliquer comment il a empêché que le « pipeline devienne le chemin d’attaque ».

Sécurité des conteneurs (Kubernetes, Docker)

Les ingénieurs DevSecOps en environnement conteneurisé doivent comprendre :

- Kubernetes RBAC, admission control et identité des workloads

- Durcissement des images, images de base minimales, gestion des vulnérabilités

- Contrôles runtime (quoi surveiller, quoi bloquer, comment alerter)

- Risques cluster et control plane (mauvaises configurations, dashboards exposés, etc.)

Attendez-vous à des éléments concrets : namespaces, network policies, contrôles de sécurité des pods, et comment réduire le blast radius.

Infrastructure as Code (Terraform, CloudFormation)

L’IaC est l’endroit où le risque de mauvaise configuration devient systémique. Évaluez si le candidat sait :

- Construire des modules réutilisables et des garde-fous

- Mettre en œuvre du policy-as-code (par ex. contrôles de type OPA)

- Intégrer le scanning aux workflows de PR

- Gérer la dérive (drift) et le contrôle des changements sans ralentir la livraison

Il doit être à l’aise pour revoir de vrais diffs Terraform et expliquer le risque.

Sécurité des plateformes cloud (AWS, Azure, GCP)

Comme la plupart des postes DevSecOps sont en pratique des rôles de recrutement devsecops orientés sécurité cloud, confirmez qu’ils savent opérer au niveau plateforme :

- Patterns de conception IAM (accès par rôles, identifiants de courte durée, fédération)

- Contrôles réseau (segmentation, endpoints privés, contrôle de l’egress)

- Baselines de logging et monitoring (logs du control plane, audit trails)

- Gestion des clés et modèles de chiffrement

Demandez comment ils appliqueraient les principes Zero Trust dans une architecture cloud, au-delà des slogans.

Scan de vulnérabilités et automatisation

La familiarité outils compte, mais le signal le plus fort est la maturité d’automatisation et de triage :

- Comment les findings sont dédupliqués, priorisés et routés

- SLAs de remédiation et gouvernance des exceptions

- Approche du scanning dépendances et supply chain

- Automatisation qui évite l’« alert fatigue » tout en améliorant les résultats

Intégration conformité (NIS2, ISO 27001)

En 2026, les ingénieurs DevSecOps doivent souvent traduire les exigences de conformité en preuves d’ingénierie :

- Cartographier les contrôles vers des checks de pipeline et des logs

- Traçabilité d’artefacts « audit-friendly » (qui a changé quoi, quand, et pourquoi)

- Séparation des tâches et contrôles d’accès

- Exigences Secure SDLC

C’est là que le DevSecOps devient un multiplicateur de force pour les services de sécurité de l’information et la confiance client.

Repères de salaires DevSecOps en Europe (aperçu 2026)

La rémunération DevSecOps varie fortement selon la séniorité, la profondeur cloud et si le poste est piloté côté plateforme ou côté sécurité. Les fourchettes ci-dessous sont des niveaux indicatifs de salaire fixe utilisés couramment pour budgéter en 2026, hors bonus et equity (qui peuvent être significatifs en startup).

Fourchettes par séniorité (salaire fixe)

- DevSecOps junior / DevOps orienté sécurité (0 à 2 ans d’expérience pertinente) : 55 k€ à 80 k€ (ou 45 k£ à 70 k£ au Royaume-Uni)

- Ingénieur DevSecOps intermédiaire (3 à 5 ans) : 80 k€ à 115 k€ (ou 70 k£ à 105 k£)

- Ingénieur DevSecOps senior / Lead (6+ ans, responsable du design sécurité pipeline et cloud) : 115 k€ à 160 k€+ (ou 105 k£ à 150 k£+)

Allemagne vs Royaume-Uni vs Pays-Bas

- Allemagne : forte demande des secteurs régulés et des migrations cloud industrielles. Les profils seniors se situent souvent entre 120 k€ et 165 k€+ selon la localisation et le périmètre.

- Royaume-Uni : Londres reste très compétitif. Les salaires fixes seniors atteignent fréquemment 120 k£ à 150 k£+ pour de vrais profils hybrides.

- Pays-Bas : forts clusters cloud et sécurité autour d’Amsterdam, Utrecht, Eindhoven. Les fixes seniors se situent souvent entre 110 k€ et 155 k€+, avec primes pour une forte expertise sécurité Kubernetes ou identité cloud.

Pour un budget spécifique à l’Allemagne, utilisez le guide des salaires cybersécurité Allemagne 2026 d’Optima comme référence plus large couvrant sécurité cloud, DevSecOps, SOC et GRC.

Rémunération startup vs entreprise

- Les startups et scale-ups peuvent proposer un fixe plus bas mais une equity plus forte, ainsi qu’un périmètre plus large (construction from scratch, autonomie élevée).

- Les entreprises offrent souvent de meilleurs avantages, plus de stabilité et parfois un fixe plus élevé pour les seniors, mais avec un périmètre plus étroit et davantage de gouvernance.

Impact du remote sur les salaires

Le recrutement à distance peut élargir le vivier, mais ne réduit pas automatiquement le coût pour un DevSecOps de haut niveau. Les meilleurs candidats se positionnent face aux opportunités globales, surtout s’ils ont une forte profondeur AWS/Azure/GCP et une expertise prouvée en sécurité Kubernetes.

Difficultés courantes du recrutement DevSecOps

La plupart des recherches DevSecOps qui échouent ne le font pas à cause d’un « manque de candidatures ». Elles échouent parce que la définition du poste, l’évaluation et les mécaniques de closing ne sont pas conçues pour un marché hybride rare.

Complexité de l’évaluation technique

Les entretiens DevOps génériques passent à côté du jugement sécurité, et les entretiens sécurité génériques passent à côté de la capacité de delivery. Il faut des preuves que le candidat sait sécuriser des pipelines CI/CD, des conteneurs et des contrôles cloud dans des conditions d’ingénierie réelles.

Désalignement entre équipes DevOps et Sécurité

Si le DevOps veut de la vitesse et la sécurité veut des barrières, les candidats perçoivent la tension interne. Les bons DevSecOps évitent les environnements où ils deviendront des « policiers du pipeline » sans soutien exécutif.

Cycles de recrutement trop longs

Le talent hybride n’attend pas. Si votre process dure 6 à 10 semaines, vous finissez souvent par des abandons en fin de parcours, des contre-offres, ou un « on l’aime bien mais il faut un tour de plus ».

Contre-offres et risque de rétention

Les ingénieurs DevSecOps reçoivent fréquemment des offres de rétention car ils détiennent une connaissance institutionnelle du design de pipeline et des contrôles cloud. Anticipez les contre-offres en construisant tôt un périmètre attractif et un processus d’offre clair.

Défis d’emploi transfrontalier

Le recrutement cross-border ajoute une friction réelle : contrats locaux, modèles fiscaux et paie, contraintes d’accès aux données, attentes en matière de background checks. Ces sujets sont solvables, mais doivent être traités tôt, pas après le dernier entretien.

Pour une vision adjacente du marché plus large de la sécurité cloud, consultez les tendances de recrutement en sécurité cloud en Europe d’Optima.

Comment structurer une stratégie de recrutement DevSecOps

Voici une structure « prête à décider » utilisable comme guide de recrutement DevSecOps en Europe. Elle est conçue pour réduire le time-to-hire sans abaisser l’exigence de sécurité.

Définir l’exposition au risque cloud

Partez de votre réalité de risque, pas d’une fiche de poste générique :

- Quelles plateformes cloud (AWS, Azure, GCP) sont dans le périmètre, et quels services sont critiques ?

- Protégez-vous principalement l’identité, le réseau, les systèmes de build, le runtime de production, ou l’ensemble ?

- Avez-vous besoin surtout de durcissement et prévention, de détection et réponse, ou des deux ?

Cela doit produire une charte « risque et contrôles » d’une page à laquelle les candidats peuvent réagir. Cela évite aussi de recruter un opérateur d’outil alors que vous avez besoin d’un ingénieur de niveau architecture.

Aligner les parties prenantes DevOps & Sécurité

Traitez ce recrutement comme un recrutement transverse avec responsabilité partagée :

- Accordez-vous sur qui possède le pipeline, qui possède les politiques, et comment les exceptions sont gérées.

- Décidez où le DevSecOps se situe dans l’organisation (équipe plateforme, security engineering, ou modèle hybride).

- Alignez-vous sur les métriques (fréquence de déploiement + résultats sécurité comme les SLAs de vulnérabilités et les taux de conformité aux politiques).

C’est aussi là que vous reliez le recrutement aux exigences de preuve NIS2 et ISO 27001. Si vous avez besoin d’un regard plus conformité, consultez l’analyse d’Optima sur l’impact de la directive NIS2 sur le recrutement en cybersécurité.

Standardiser l’évaluation technique

Il vous faut une évaluation reproductible qui produit des preuves comparables entre candidats. Une structure solide :

- Un screening technique court centré sur les fondamentaux de sécurité cloud et la sécurité CI/CD

- Un work-sample reflétant votre environnement (par exemple, review d’un changement Terraform + proposition de policy gates)

- Un entretien systèmes sur Kubernetes et les contrôles runtime

- Un entretien parties prenantes pour évaluer influence, collaboration et mindset sécurité

Gardez le work-sample borné (60 à 90 minutes) et discutez-le en live. L’objectif n’est pas du travail gratuit, mais une preuve permettant de décider.

Aligner la rémunération sur la réalité du marché

Avant de lancer la recherche :

- Benchmarkez votre bande par rapport au niveau de séniorité réellement nécessaire.

- Fixez votre position sur la flexibilité remote, et votre capacité à recruter cross-border.

- Définissez ce que vous pouvez échanger (périmètre, autonomie, budget formation, equity, bonus) si votre plafond de fixe est contraint.

Si vous payez uniquement des « tarifs DevOps » pour un poste DevSecOps, vous perdrez les bons candidats ou recruterez quelqu’un qui ne peut pas porter les résultats sécurité.

Réduire le time-to-hire via un recrutement spécialisé

Dans un marché étroit, la vitesse est une stratégie — mais une vitesse disciplinée. Des recruteurs spécialisés peuvent réduire le time-to-hire en :

- Cartographiant les talents passifs à travers l’Europe, y compris ceux qui ne répondent pas aux annonces

- Pré-qualifiant la capacité hybride avec une profondeur technique pertinente

- Menant des recrutements transfrontaliers avec une bonne compréhension des attentes locales

- Pilotant la dynamique d’offre, les contre-offres et le risque lié à la date de démarrage

La valeur pratique n’est pas « plus de CV ». C’est une shortlist plus resserrée, plus riche en preuves, et moins de surprises en fin de process.

Cabinet de recrutement vs recrutement interne pour les postes DevSecOps

Le recrutement interne fonctionne bien quand vous avez une marque employeur forte, une capacité de sourcing interne, et la possibilité de boucler rapidement des évaluations techniques. C’est souvent le bon choix pour des recrutements intermédiaires répétables, lorsque le vivier est atteignable via l’inbound.

Un partenaire spécialisé devient plus précieux lorsque le poste est critique et que le marché est fin :

- Accès aux talents passifs : beaucoup de DevSecOps seniors ne postulent pas aux annonces, ils bougent via des réseaux de confiance.

- Sourcing transfrontalier : si vous devez recruter hors de votre footprint d’entités, il faut de la portée sourcing et une connaissance pratique des contraintes cross-border.

- Recrutements au niveau leadership : Head of DevSecOps, Platform Security Lead ou postes seniors en cloud security engineering nécessitent souvent une cartographie confidentielle.

- Recrutement confidentiel : quand un changement interne, une sortie d’incident ou un programme de transformation exige de la discrétion.

- Vitesse : les cabinets peuvent compresser le temps sur le sourcing et la qualification initiale, surtout quand les équipes internes sont sous tension.

La décision n’est pas idéologique. C’est une question de ROI : quel est le coût de laisser des gaps de sécurité cloud ouverts un trimestre de plus, ou de ralentir la livraison produit parce que les contrôles sécurité ne sont pas industrialisés ?

Foire aux questions (minimum 6)

Que fait un ingénieur DevSecOps ? Un ingénieur DevSecOps intègre la sécurité dans le cycle de livraison logiciel. Concrètement, cela signifie construire des pipelines CI/CD sécurisés, intégrer des tests automatisés (code, dépendances, conteneurs, IaC), définir des défauts sécurisés pour les plateformes cloud, et améliorer la visibilité via le logging et le monitoring. Il travaille souvent étroitement avec les équipes plateforme, les développeurs et le leadership sécurité pour définir des policy gates et la gestion des exceptions. Les meilleurs ingénieurs DevSecOps façonnent aussi les comportements : ils rendent la livraison sécurisée le chemin le plus simple, plutôt que de dépendre d’approbations manuelles.

Le DevSecOps est-il très demandé en Europe ? Oui. La demande est tirée par l’adoption cloud-native (Kubernetes, Docker, IaC), la complexité multi-cloud et la pression du risque au niveau direction. En 2026, de nombreuses organisations européennes renforcent aussi la gouvernance sécurité et les preuves d’ingénierie à cause de référentiels comme l’ISO 27001 et des attentes opérationnelles associées à NIS2. Cette combinaison augmente la demande d’ingénieurs capables de livrer vite et en sécurité. Résultat : une pénurie persistante de talents DevSecOps, surtout pour les profils seniors ayant mis à l’échelle une livraison sécurisée sur plusieurs équipes.

Combien gagnent les ingénieurs DevSecOps en Europe ? La rémunération dépend du périmètre (sécurité du pipeline vs sécurité plateforme), de la profondeur cloud (AWS, Azure, GCP) et de la séniorité. En base budgétaire, les profils juniors se situent souvent autour de 55 k€ à 80 k€, les intermédiaires autour de 80 k€ à 115 k€, et les seniors fréquemment à 115 k€ à 160 k€+ (au Royaume-Uni, les seniors peuvent atteindre 120 k£ à 150 k£+ sur des marchés compétitifs). L’equity et les bonus peuvent modifier fortement la rémunération totale en startup. Le remote élargit les options, mais les meilleurs profils hybrides restent indexés sur la demande mondiale.

Pourquoi le recrutement DevSecOps est-il difficile ? Parce que le poste est réellement hybride. Beaucoup d’ingénieurs DevOps ont une profondeur sécurité limitée, et beaucoup d’ingénieurs sécurité ont une profondeur delivery/automatisation limitée. En plus, le DevSecOps exige du jugement sous pression : prioriser les vulnérabilités, concevoir des garde-fous qui ne cassent pas la vélocité des développeurs, et produire des preuves auditables. Les seniors sont aussi fortement retenus par leurs employeurs car ils comprennent les systèmes critiques et les contrôles de sécurité. Enfin, des cycles de recrutement longs augmentent la probabilité de contre-offres et d’abandons tardifs.

Les entreprises ont-elles besoin de recruteurs spécialisés pour le DevSecOps ? Pas toujours, mais l’appui spécialisé devient précieux quand le poste est critique, senior ou cross-border. Un recruteur spécialisé peut cartographier des candidats passifs, pré-qualifier l’hybride avec plus de précision, et gérer la dynamique d’offre dans un environnement salarial compétitif. Il peut aussi vous aider à affiner le poste pour qu’il attire les bons profils (périmètre, autonomie, mandat risque), et réduire le time-to-hire via une shortlist disciplinée. Pour beaucoup de CTO et CISO, l’objectif est la réduction du risque et la continuité de livraison, pas seulement de pourvoir un poste.

Combien de temps faut-il pour recruter des ingénieurs DevSecOps en Europe ? Les délais varient, mais les postes DevSecOps prennent souvent plus longtemps que les postes DevOps classiques car l’évaluation doit couvrir la sécurité cloud, la conception de pipelines et les compétences de collaboration. Avec un process resserré et une rémunération alignée marché, vous pouvez souvent atteindre le stade de l’offre en 3 à 5 semaines. Si les parties prenantes sont désalignées ou si les entretiens ne sont pas structurés, la recherche peut dériver vers 8+ semaines et perdre des candidats face aux contre-offres. La variable la plus contrôlable est la vitesse de décision couplée à une évaluation fondée sur des preuves.

Conclusion

Le DevSecOps est devenu une priorité stratégique de recrutement en Europe, car les stacks de delivery modernes (pipelines CI/CD, Kubernetes, Docker, IaC, multi-cloud) créent une surface de sécurité qui ne peut pas être contrôlée par la politique seule. En 2026, la pression réglementaire (comme les attentes NIS2) et les exigences clients pilotées par l’ISO 27001 poussent les organisations vers une sécurité continue, automatisée et audit-able.

Le défi : le recrutement DevSecOps est structurellement complexe. Vous recrutez un profil hybride rare dans un contexte de pénurie de talents cyber et de compétition salariale, souvent tout en cherchant à réduire le time-to-hire.

Si vous souhaitez un plan de recrutement fondé sur l’exposition au risque, des preuves techniques et les réalités du recrutement transfrontalier, Optima Search Europe peut accompagner la cartographie de marché et la recherche structurée de profils DevSecOps et sécurité cloud en Europe. Pour en savoir plus, consultez le guide recrutement en cybersécurité en Europe, ou contactez l’équipe pour discuter d’un brief de poste et des conditions de marché actuelles.